Diferencia entre revisiones de «BrbOS/Manual/DNS Reverso»

Sin resumen de edición |

mSin resumen de edición |

||

| (No se muestran 23 ediciones intermedias del mismo usuario) | |||

| Línea 1: | Línea 1: | ||

En esta guía se mostrará cómo implementar y configurar un '''servidor DNS Reverso.''' | |||

Antes de comenzar, asegúrese de que '''BrbOS''' ya esté instalado en su red. | |||

Si tiene dificultades con la instalación del servidor BrbOS, consulte el siguiente manual: | |||

👉 [[BrbOS/Manual/Instalacion del sistema|Manual de instalación de BrbOS]] | |||

'''Requisitos previos a la configuracion:''' | |||

Para configurar un DNS Reverso es necesario contar con '''dos instalaciones del servicio DNS''', ambas con '''licencia nivel 3''', tal como se requiere en la configuración del DNS Reverso. | |||

Adicionalmente, los servidores deben contar con '''direcciones IP públicas''' y tener el '''puerto 53 (TCP y UDP) abierto''', de modo que puedan '''responder y propagar correctamente los registros DNS'''. | |||

'''Importante:''' Los pasos que se presentan a continuación deben ser realizados '''en el orden indicado''' para asegurar una correcta configuración del servidor DNS reverso. | |||

== Consideraciones sobre la Delegación == | |||

Para que el '''DNS Reverso''' funcione correctamente y pueda propagar sus registros hacia Internet, es importante que el dominio utilizado ya se encuentre '''delegado''' hacia los servidores DNS configurados en '''BrbOS'''. | |||

Esto otorga la '''autoridad''' necesaria al servidor para responder consultas externas sobre la zona inversa correspondiente. | |||

Si aún no ha realizado dicho proceso, puede consultar la siguiente guía 👉 [[BrbOS/Manual/DNS Autoritativo|DNS Autoritativo]]. | |||

Sin embargo, en caso de no desear o no poder realizar una delegación completa, es posible configurar una '''extensión sin delegar''' mediante la creación manual de los registros '''NS''' y '''A''' dentro de la zona principal. | |||

Este método permite otorgar autoridad parcial a los servidores (por ejemplo, <code>ns3</code> y <code>ns4</code>) sin transferir toda la delegación del dominio. | |||

'''Importante:''' No todos los proveedores de dominios permiten la creación de registros '''NS''' personalizados. En estos casos, la única alternativa es realizar la delegación completa de la zona. | |||

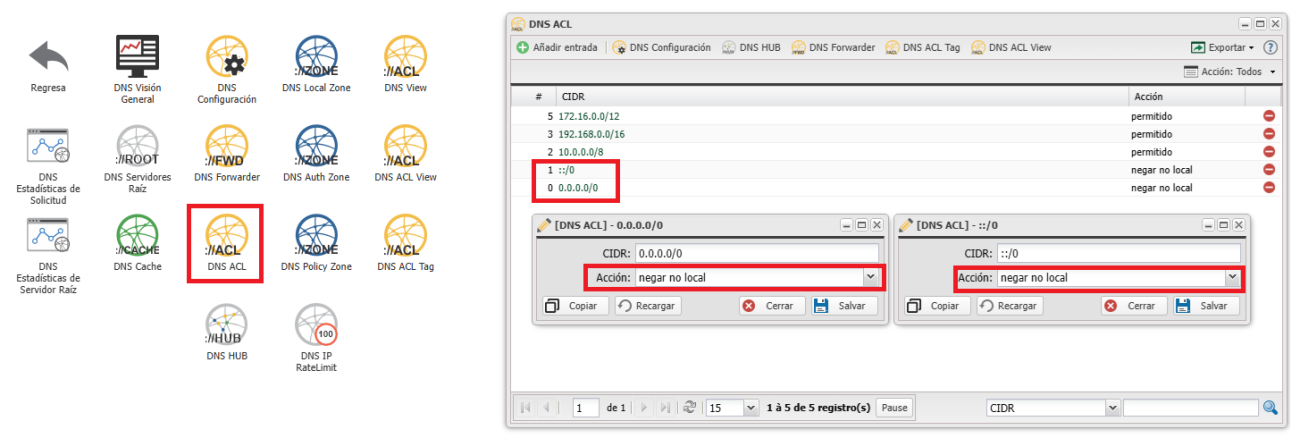

= DNS ACL = | |||

El [[BrbOS/Aplicativos/DNS/ACL|DNS ACL]] (Access Control List), como indica su propio nombre, es la lista de control de acceso. Por defecto, BrbOS acepta (allow) los rangos de IP para redes locales según <nowiki>RFC 1918</nowiki> y niega los demás rangos de direcciones mediante la entrada "0.0.0.0/0 denegar". Para que el reverso responda solo a los segmentos locales de sus clientes, debemos cambiar la entrada "0.0.0.0/0" a "0.0.0.0/0 denegar no local". Adicionalmente, en caso de utilizar IPv6, es necesario añadir una entrada "::/0 denegar no local" para responder localmente a solicitudes DNS por IPv6. | |||

Agrega también el rango de IP público para que los clientes y dispositivos con esas direcciones también sean aceptados como clientes de BrbOS. | |||

[[Archivo:DNS-ACL.png|centro|1300x1300px]] | |||

= Añadir Zona = | |||

Tomando como ejemplo el segmento "203.0.113.0/24", abre la aplicación [[BrbOS/Aplicativos/DNS Zone|DNS Zone]]. | |||

Haz clic en el botón [[Archivo:Boton-Añadirentrada.png]] | |||

Nombre: Ingresa el dominio inverso formado por los primeros tres octetos del segmento en orden inverso, seguido de <code>.in-addr.arpa.</code>Atención al punto '.' al final del nombre de la zona. | |||

< | |||

</ | |||

''(Ejemplo: para 203.0.113.0 → <code>113.0.203.in-addr.arpa.</code>)'' | |||

< | |||

</ | |||

[[Archivo:Authzone-reverso.png|1300x1300px]] | |||

=== | == Añadir SOA == | ||

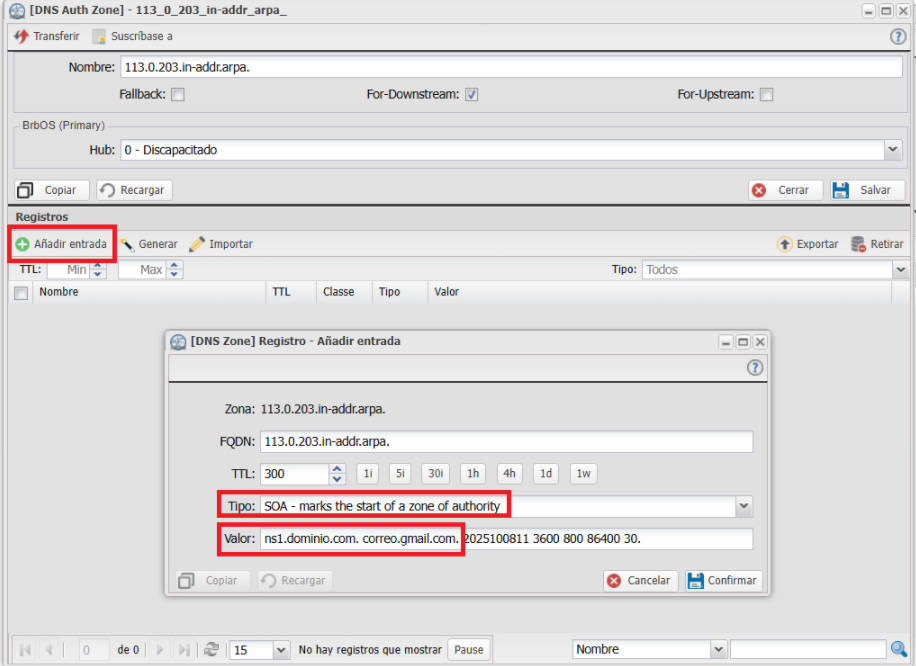

Una vez creada una zona, es necesaria la presencia de un registro del tipo SOA (Start of Authority), que es el principal registro, ya que define muchas de las características de una zona. | |||

Para añadir un registro SOA, haz clic en el botón [[Archivo:Boton-Añadirentrada.png]] | |||

Completa los datos requeridos. En primer lugar, especifica el nombre del servidor primario que tendrá autoridad sobre el bloque (por ejemplo: '''ns1.dominio.com''') y un correo electrónico válido (sustituyendo el carácter '''@''' por un punto '''.'''). Los demás campos se generan automáticamente, por lo que no es necesario modificarlos. | |||

ns1.dominio.com. correo.gmail.com. 2025100811 3600 800 86400 30 | |||

[[Archivo:Soa-reverso2.png|centro]] | |||

Por último, haz clic en Confirmar para guardar el registro ([[Archivo:Boton-Confirmar.png]]) | |||

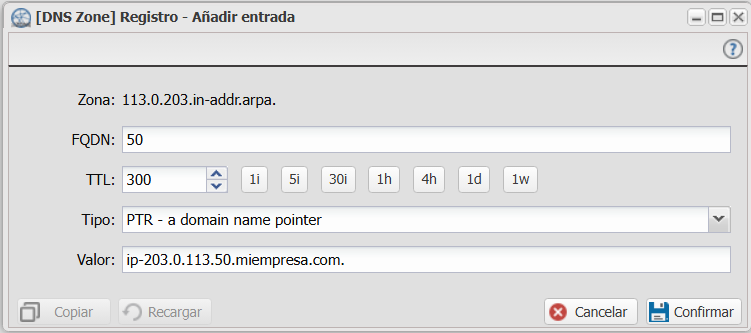

== Añadir PTR (individual) == | |||

Un registro '''PTR''' es el registro inverso de una IP, utilizado para responder consultas DNS inversas. | |||

Dado que la zona ya contiene los primeros octetos en orden inverso, solo se necesita como '''nombre del registro''' el '''último octeto''' de la dirección IP. | |||

Por ejemplo, para la IP '''203.0.113.50''', el nombre del registro (FQDN) será '''50''', y el '''valor''' o respuesta será '''ip-203.0.113.50.miempresa.com.''' | |||

[[Archivo:Ptr-individual2.png]] | |||

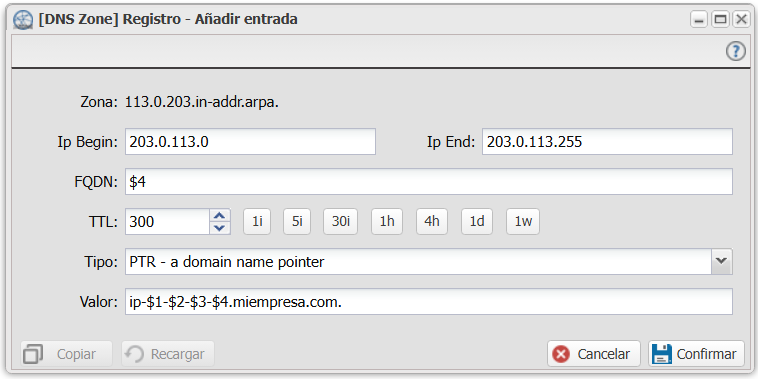

== | == Añadir PTR (en lote) == | ||

Para añadir registros '''PTR''' en lote, utiliza la herramienta '''“Generar”''': | |||

* En '''IP Begin''', ingresa la '''primera IP del segmento''', y en '''IP End''', la '''última IP del bloque'''. | |||

* En '''FQDN''', deja la variable '''<code>$4</code>''', para que los nombres de los registros se generen automáticamente con el '''último octeto''' de cada IP. | |||

* En '''Valor''', modifica solo el '''nombre de dominio''', manteniendo el resto igual. Ejemplo: <code>ip-$1-$2-$3-$4.example.com.</code> → reemplaza ''example.com'' por tu dominio, por ejemplo: <code>ip-$1-$2-$3-$4.miempresa.com.</code> | |||

* [[Archivo:Ptr-lote.png]] | |||

* Por último, haz clic en Confirmar para generar los registros en lote ([[Archivo:Boton-Confirmar.png]]) | |||

== | = Servidores Secundarios (Slave) = | ||

Contar con al menos un servidor '''secundario (slave)''' es altamente recomendable para cualquier implementación DNS, ya que garantiza la '''redundancia''' y la '''disponibilidad''' del servicio ante fallos o tareas de mantenimiento en el servidor principal (master). | |||

Los servidores secundarios mantienen una '''copia exacta''' de las zonas del servidor primario y no permiten la modificación directa de registros. | |||

Pueden configurarse de forma manual o mediante la herramienta '''DNS HUB''', que permite mantener sincronizados los registros y configuraciones de forma automática entre ambos servidores. | |||

Si desea conocer cómo configurar la herramienta '''DNS HUB''' para realizar la sincronización automática, consulte la siguiente guía 👉 [[BrbOS/Manual/DNS HUB|DNS HUB]]. | |||

'''Importante:''' En la mayoría de los paneles de delegación (tanto de dominios autoritativos como de zonas reversas), se exige declarar '''al menos dos servidores DNS distintos''' para completar la delegación correctamente. | |||

Estos servidores deben contar con '''IPs públicas diferentes''' y responder de forma coherente a las consultas sobre la misma zona. | |||

=== | == Delegación de bloques == | ||

En el panel de '''MiLACNIC''' o del '''proveedor del bloque IP''', debe especificar los '''servidores de nombres''' a los que se delegará la zona inversa. | |||

En este caso, indique sus propios servidores, por ejemplo: '''ns1.midominio.com''' y '''ns2.midominio.com'''. | |||

Revisión actual - 19:10 29 oct 2025

En esta guía se mostrará cómo implementar y configurar un servidor DNS Reverso.

Antes de comenzar, asegúrese de que BrbOS ya esté instalado en su red.

Si tiene dificultades con la instalación del servidor BrbOS, consulte el siguiente manual:

👉 Manual de instalación de BrbOS

Requisitos previos a la configuracion:

Para configurar un DNS Reverso es necesario contar con dos instalaciones del servicio DNS, ambas con licencia nivel 3, tal como se requiere en la configuración del DNS Reverso.

Adicionalmente, los servidores deben contar con direcciones IP públicas y tener el puerto 53 (TCP y UDP) abierto, de modo que puedan responder y propagar correctamente los registros DNS.

Importante: Los pasos que se presentan a continuación deben ser realizados en el orden indicado para asegurar una correcta configuración del servidor DNS reverso.

Consideraciones sobre la Delegación

Para que el DNS Reverso funcione correctamente y pueda propagar sus registros hacia Internet, es importante que el dominio utilizado ya se encuentre delegado hacia los servidores DNS configurados en BrbOS.

Esto otorga la autoridad necesaria al servidor para responder consultas externas sobre la zona inversa correspondiente.

Si aún no ha realizado dicho proceso, puede consultar la siguiente guía 👉 DNS Autoritativo.

Sin embargo, en caso de no desear o no poder realizar una delegación completa, es posible configurar una extensión sin delegar mediante la creación manual de los registros NS y A dentro de la zona principal.

Este método permite otorgar autoridad parcial a los servidores (por ejemplo, ns3 y ns4) sin transferir toda la delegación del dominio.

Importante: No todos los proveedores de dominios permiten la creación de registros NS personalizados. En estos casos, la única alternativa es realizar la delegación completa de la zona.

DNS ACL

El DNS ACL (Access Control List), como indica su propio nombre, es la lista de control de acceso. Por defecto, BrbOS acepta (allow) los rangos de IP para redes locales según RFC 1918 y niega los demás rangos de direcciones mediante la entrada "0.0.0.0/0 denegar". Para que el reverso responda solo a los segmentos locales de sus clientes, debemos cambiar la entrada "0.0.0.0/0" a "0.0.0.0/0 denegar no local". Adicionalmente, en caso de utilizar IPv6, es necesario añadir una entrada "::/0 denegar no local" para responder localmente a solicitudes DNS por IPv6.

Agrega también el rango de IP público para que los clientes y dispositivos con esas direcciones también sean aceptados como clientes de BrbOS.

Añadir Zona

Tomando como ejemplo el segmento "203.0.113.0/24", abre la aplicación DNS Zone.

Nombre: Ingresa el dominio inverso formado por los primeros tres octetos del segmento en orden inverso, seguido de .in-addr.arpa.Atención al punto '.' al final del nombre de la zona.

(Ejemplo: para 203.0.113.0 → 113.0.203.in-addr.arpa.)

Añadir SOA

Una vez creada una zona, es necesaria la presencia de un registro del tipo SOA (Start of Authority), que es el principal registro, ya que define muchas de las características de una zona.

Para añadir un registro SOA, haz clic en el botón ![]()

Completa los datos requeridos. En primer lugar, especifica el nombre del servidor primario que tendrá autoridad sobre el bloque (por ejemplo: ns1.dominio.com) y un correo electrónico válido (sustituyendo el carácter @ por un punto .). Los demás campos se generan automáticamente, por lo que no es necesario modificarlos.

ns1.dominio.com. correo.gmail.com. 2025100811 3600 800 86400 30

Por último, haz clic en Confirmar para guardar el registro (![]() )

)

Añadir PTR (individual)

Un registro PTR es el registro inverso de una IP, utilizado para responder consultas DNS inversas.

Dado que la zona ya contiene los primeros octetos en orden inverso, solo se necesita como nombre del registro el último octeto de la dirección IP.

Por ejemplo, para la IP 203.0.113.50, el nombre del registro (FQDN) será 50, y el valor o respuesta será ip-203.0.113.50.miempresa.com.

Añadir PTR (en lote)

Para añadir registros PTR en lote, utiliza la herramienta “Generar”:

- En IP Begin, ingresa la primera IP del segmento, y en IP End, la última IP del bloque.

- En FQDN, deja la variable

$4, para que los nombres de los registros se generen automáticamente con el último octeto de cada IP. - En Valor, modifica solo el nombre de dominio, manteniendo el resto igual. Ejemplo:

ip-$1-$2-$3-$4.example.com.→ reemplaza example.com por tu dominio, por ejemplo:ip-$1-$2-$3-$4.miempresa.com.

- Por último, haz clic en Confirmar para generar los registros en lote (

)

)

Servidores Secundarios (Slave)

Contar con al menos un servidor secundario (slave) es altamente recomendable para cualquier implementación DNS, ya que garantiza la redundancia y la disponibilidad del servicio ante fallos o tareas de mantenimiento en el servidor principal (master).

Los servidores secundarios mantienen una copia exacta de las zonas del servidor primario y no permiten la modificación directa de registros.

Pueden configurarse de forma manual o mediante la herramienta DNS HUB, que permite mantener sincronizados los registros y configuraciones de forma automática entre ambos servidores.

Si desea conocer cómo configurar la herramienta DNS HUB para realizar la sincronización automática, consulte la siguiente guía 👉 DNS HUB.

Importante: En la mayoría de los paneles de delegación (tanto de dominios autoritativos como de zonas reversas), se exige declarar al menos dos servidores DNS distintos para completar la delegación correctamente. Estos servidores deben contar con IPs públicas diferentes y responder de forma coherente a las consultas sobre la misma zona.

Delegación de bloques

En el panel de MiLACNIC o del proveedor del bloque IP, debe especificar los servidores de nombres a los que se delegará la zona inversa.

En este caso, indique sus propios servidores, por ejemplo: ns1.midominio.com y ns2.midominio.com.